过滤器介绍

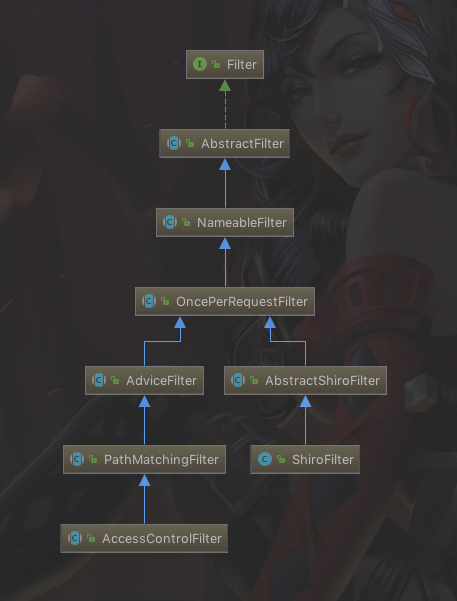

Shiro过滤器的基础类图:

(1)OncePerRequestFilter

OncePerRequestFilter用于防止多次执行Filter的;也就是说一次请求只会走一次过滤器链;另外提供enabled属性,表示是否开启该过滤器实例,默认enabled=true表示开启,如果不想让某个过滤器工作,可以设置为false即可。

(2)ShiroFilter

ShiroFilter是整个Shiro的入口点,用于拦截需要安全控制的请求进行处理。

(3)AdviceFilter

AdviceFilter提供了AOP风格的支持,类似于SpringMVC中的Interceptor:

preHandler:类似于AOP中的前置增强;在过滤器链执行之前执行;如果返回true则继续过滤器链;否则中断后续的过滤器链的执行直接返回;进行预处理(如基于表单的身份验证、授权);postHandle:类似于AOP中的后置返回增强;在过滤器链执行完成后执行;进行后处理(如记录执行时间之类的);afterCompletion:类似于AOP中的后置最终增强;即不管有没有异常都会执行;可以进行清理资源(如接触Subject与线程的绑定之类的);

(4)PathMatchingFilter

PathMatchingFilter提供了基于Ant风格的请求路径匹配功能及过滤器参数解析的功能,如“roles[admin,user]”自动根据“,”分割解析到一个路径参数配置并绑定到相应的路径:

pathsMatch:该方法用于path与请求路径进行匹配的方法;如果匹配返回true;onPreHandle:在preHandle中,当pathsMatch匹配一个路径后,会调用opPreHandler方法并将路径绑定参数配置传给mappedValue;然后可以在这个方法中进行一些验证(如角色授权),如果验证失败可以返回false中断流程;默认返回true;也就是说子类可以只实现onPreHandle即可,无须实现preHandle。如果没有path与请求路径匹配,默认是通过的(即preHandle返回true)。

(5)AccessControlFilter

AccessControlFilter提供了访问控制的基础功能;比如是否允许访问/当访问拒绝时如何处理等:

isAccessAllowed:表示是否允许访问;mappedValue就是[urls]配置中过滤器参数部分,如果允许访问返回true,否则false;onAccessDenied:表示当访问拒绝时是否已经处理了;如果返回true表示需要继续处理;如果返回false表示该过滤器实例已经处理了,将直接返回即可。

onPreHandle会自动调用这两个方法决定是否继续处理:

另外AccessControlFilter还提供了如下方法用于处理如登录成功后/重定向到上一个请求:

比如基于表单的身份验证就需要使用这些功能。

到此基本的过滤器就完事了,如果我们想进行访问访问的控制就可以继承AccessControlFilter;如果我们要添加一些通用数据我们可以直接继承PathMatchingFilter。

过滤器链

Shiro对Servlet容器的FilterChain进行了代理,即ShiroFilter在继续Servlet容器的Filter链的执行之前,通过ProxiedFilterChain对Servlet容器的FilterChain进行了代理;

即先走Shiro自己的Filter体系,然后才会委托给Servlet容器的FilterChain进行Servlet容器级别的Filter链执行;

Shiro的ProxiedFilterChain执行流程:

- 先执行Shiro自己的Filter链;

- 再执行Servlet容器的Filter链(即原始的Filter)。

而ProxiedFilterChain是通过FilterChainResolver根据配置文件中[urls]部分是否与请求的URL是否匹配解析得到的。

即传入原始的chain得到一个代理的chain。

Shiro内部提供了一个路径匹配的FilterChainResolver实现:PathMatchingFilterChainResolver,其根据[urls]中配置的url模式(默认Ant风格)=过滤器链和请求的url是否匹配来解析得到配置的过滤器链的;而PathMatchingFilterChainResolver内部通过FilterChainManager维护着过滤器链,比如DefaultFilterChainManager实现维护着url模式与过滤器链的关系。

因此我们可以通过FilterChainManager进行动态动态增加url模式与过滤器链的关系。DefaultFilterChainManager会默认添加org.apache.shiro.web.filter.mgt.DefaultFilter中声明的过滤器:

身份验证相关的:

- anon:匿名过滤器,即不需要登录即可访问;一般用于静态资源过滤;示例

/static/**=anon; - user:用户过滤器,用户已经身份验证/记住我登录的都可;

示例“/**=user - authc:基于表单的过滤器;如

/**=authc,如果没有登录会跳到相应的登录页面登录;主要属性:usernameParam:表单提交的用户名参数名(username);passwordParam:表单提交的密码参数名(password);rememberMeParam:表单提交的密码参数名(rememberMe);loginUrl:登录页面地址(/login.jsp);successUrl:登录成功后的默认重定向地址;failureKeyAttribute:登录失败后错误信息存储key(shiroLoginFailure); - authcBasic:Basic HTTP身份验证过滤器,主要属性:

applicationName:弹出登录框显示的信息(application); - logout:退出过滤器,主要属性:

redirectUrl:退出成功后重定向的地址(/);示例/logout=logout;

授权相关的:

- perms:权限授权过滤器,验证用户是否拥有所有权限;属性和roles一样;示例

/user/**=perms["user:create"] - roles:角色授权过滤器,验证用户是否拥有所有角色;主要属性:

loginUrl:登录页面地址(/login.jsp);unauthorizedUrl:未授权后重定向的地址;示例/admin/**=roles[admin] - port:端口过滤器,主要属性:

port(80):可以通过的端口;示例/test= port[80],如果用户访问该页面是非80,将自动将请求端口改为80并重定向到该80端口,其他路径/参数等都一样 - rest:rest风格过滤器,自动根据请求方法构建权限字符串(GET=read, POST=create,PUT=update,DELETE=delete,HEAD=read,TRACE=read,OPTIONS=read, MKCOL=create)构建权限字符串;示例

/users=rest[user],会自动拼出“user:read,user:create,user:update,user:delete”权限字符串进行权限匹配(所有都得匹配,isPermittedAll); - ssl:SSL过滤器,只有请求协议是https才能通过;否则自动跳转会https端口(443);其他和port过滤器一样;

会话相关的:

- noSessionCreation:不创建会话过滤器,调用

subject.getSession(false)不会有什么问题,但是如果subject.getSession(true)将抛出DisabledSessionException异常;